ทีมวิจัยจีนระบุการแยกตัวประกอบเพื่อแกะรหัส RSA-2048 ด้วยคอมพิวเตอร์ควอนตัมทำได้ง่ายกว่าที่คิด อาจทำได้เร็วๆ นี้ – SMS Marketing ราคาถูกที่สุด

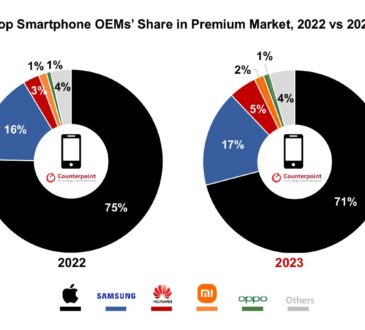

ทีมวิจัยจีนรายงานถึงเทคนิคการแยกตัวประกอบตัวเลขด้วยคอมพิวเตอร์ควอนตัมว่าอาจจะทำได้ง่ายกว่าที่คาดไว้ก่อนหน้านี้ โดยอาศัยการประมาณค่าในคอมพิวเตอร์ควอนตัม (quantum approximate optimization algorithm – QAOA) ทำให้จำนวนคิวบิตที่ใช้ในการแยกตัวประกอบน้อยกว่าที่เคยคิดกันมาก

กระบวนการแยกตัวประกอบด้วยคอมพิวเตอร์ควอนตัมนั้นมีการวิจัยในเชิงทฤษฎีกันมานาน โดย Shor’s algorithm นั้นสามารถแยกตัวประกอบได้แทบจะทันที ดังนั้นหากสร้างคอมพิวเตอร์ควอนตัมที่ขนาดใหญ่พอ กระบวนการเข้ารหัสแบบ public-private key ก็จะตกอยู่ในอันตรายแทบทั้งหมด ปัญหาของ Shor’s algorithm คือมันต้องการคอมพิวเตอร์ควอนตัมขนาดใหญ่มาก การแยกตัวประกอบเลข 2048 บิตที่เป็นขนาดที่ใช้เข้ารหัส RSA-2048 ที่ยอดนิยมในทุกวันนี้ต้องการคอมพิวเตอร์ควอนตัมขนาดหลายล้านคิวบิต ขณะที่ชิปควอนตัมใหญ่ที่สุดนั้นยังอยู่ระดับร้อยคิวบิตเท่านั้น

รายงานระบุว่าการใช้ QAOA ทำให้จำนวนคิวบิตที่ใช้เพิ่มขึ้นช้าเมื่อเทียบกับจำนวนบิตของ RSA แบบ sublinear และทีมวิจัยสามารถแยกตัวประกอบเลขขนาด 48 บิตได้ด้วยคอมพิวเตอร์ควอนตัมขนาดเพียง 10 คิวบิตเท่านั้น คาดว่า RSA-2048 จะสามารถแยกตัวประกอบด้วยคอมพิวเตอร์ควอนตัมขนาด 372 คิวบิตเท่านั้น ซึ่งอยู่ในวิสัยที่ชิปควอนตัมทุกวันนี้อาจจะทำได้

งานวิจัยนี้ปรับปรุงต่อจากงานวิจัยของ Claus Peter Schnorr เมื่อปี 2021 ซึ่งเคยเตือนไว้ตั้งแต่ตอนนั้นว่า RSA น่าจะถูกแฮกได้โดยเร็ว แต่ในความเป็นจริงอัลกอริทึมทำงานได้กับเลขขนาดเล็กๆ เท่านั้น และเมื่อทดสอบกับเลขขนาดใหญ่ขึ้นก็กลับใช้งานไม่ได้ รายงานระบุว่าสามารถแยกเลข RSA-128 ด้วย 37 คิวบิต และ RSA-256 ด้วย 64 คิวบิตเท่านั้น หากทำได้จริงก็น่าจะมีทีมวิจัยอื่นทดสอบในชิประดับหลายสิบคิวบิตที่เริ่มมีใช้งานกันมากขึ้น

ที่มา – Schneier on Security

ชิปควอนตัมที่ผลินด้วยเทคโนโลยี EUV ของอินเทล